想知道山西省忻州《神池》 本地 ESG认证无红包ISO14064认证产品的独特魅力吗?视频里的产品介绍,比文字更有说服力,一看便知!

以下是:神池山西省忻州《神池》 本地 ESG认证无红包ISO14064认证的图文介绍

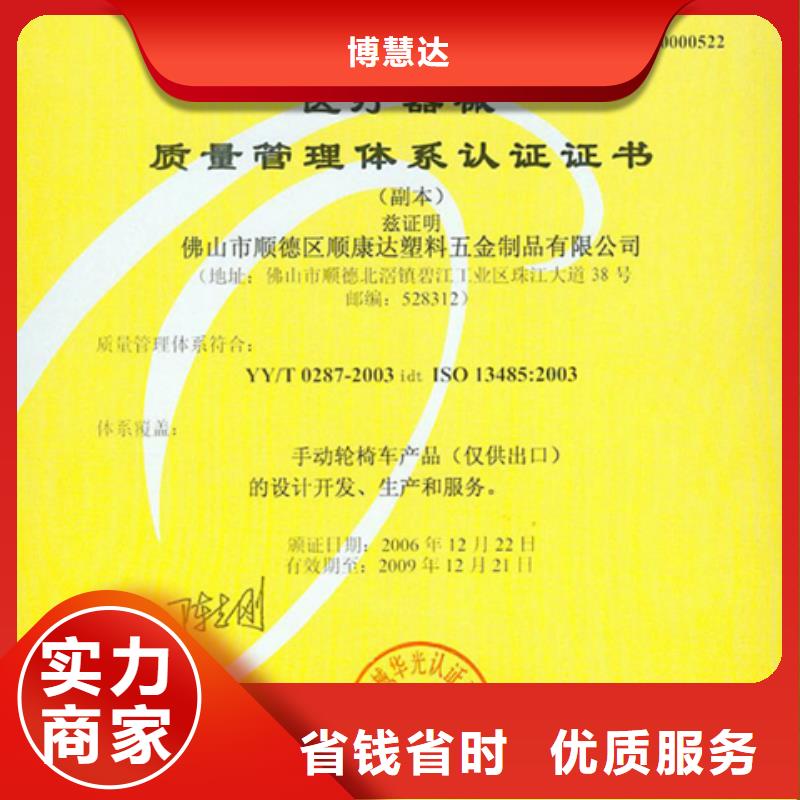

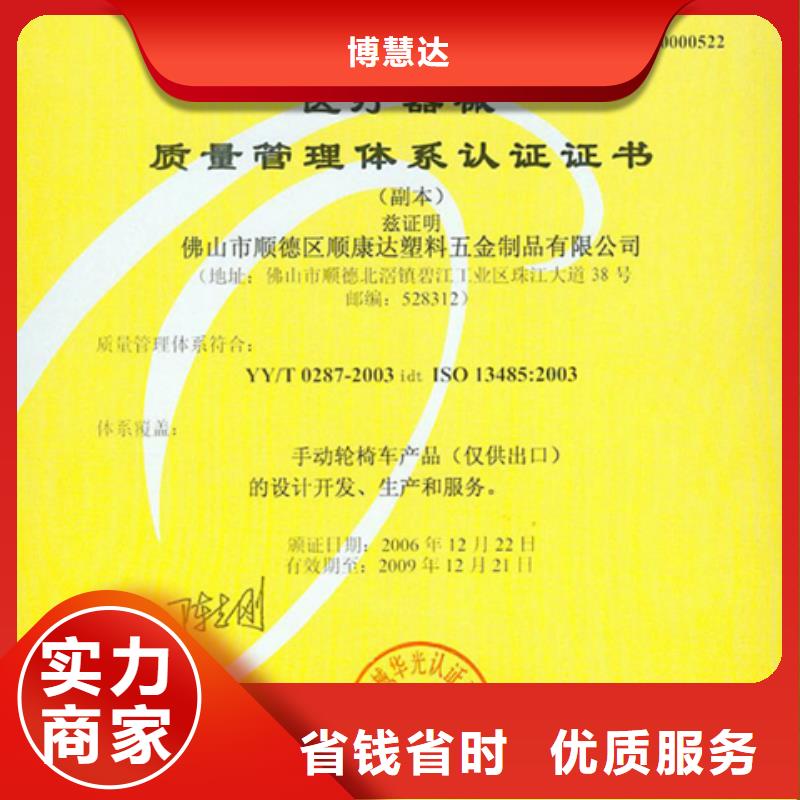

博慧达iso56005认证、as9100d认证有限公司

几年来博慧达iso56005认证、as9100d认证有限公司感谢新老客户的鼎力支持,我们将一如既往研发出优质的 IATF16949认证、as9100d认证、产品回馈客户回馈社会,创行业品牌。 在此博慧达iso56005认证、as9100d认证有限公司欢迎新老客户光临指导、洽谈合作,共创美好未来!

ISO10012测量管理体系中必须建立“文件”的条款有哪些?文章录入:上海奔烁咨询|文章来源:上海奔烁咨询|添加时间:2019-11-13Iso10012文件包括的形式很多,管理性文件主要是质量手册和程序文件。质量手册侧重于提出要求;程序文件侧重于如何实现这些要求。如果质量手册和程序文件合并编制,其内容既要包括要求,又要包括实现要求的途径。ISO10012中必须建立文件(含程序文件)的条款有:1)根据计量职能的要求,计量职能的管理者应建立测量管理体系,形成文件,并加以保持和持续改进其有效性。2)根据软件的要求,测量过程和结果计算中所用的软件应形成文件,并经识别和受控,以确保持续使用的适应性。3)根据环境的要求,测量管理体系所覆盖的测量过程对有效运行所要求的环境条件应形成文件。4)根据外部供方的要求,计量职能的管理者应对外部供方为测量管理体系提供的产品和服务提出要求并形成文件。应规定选择、监视和评价的准则并形成文件。5)根据测量过程的总则的要求,应对作为测量管理体系组成部分的测量过程进行策划、确认、实施、形成文件和加以控制。6)根据测量过程设计的要求,应根据顾客、组织和法律的要求确定计量要求。为了满足这些规定要求而设计的测量过程应形成文件。7)根据测量不确定度的要求,对所有已知的测量变化的来源应形成文件。8)根据测量管理体系的监视的要求,测量和确认过程的监视结果和采取的纠正措施应形成文件,以证明测量和确认过程持续地满足文件的要求。9)根据纠正措施的要求,采取纠正措施的准则应形成文件。【】

iso认证是指,由第三方认证机构对组织(包括企业、个人、事业单位等)所建立的iso体系进行审核调查,确认其建立的体系是否符合iso标准的过程。 如果企业符合认证标准,还会颁发相应的认证,如果否,则不颁发。组织建立iso体系,则需按照所对应的体系标准要求,在企业内部建立一整套的文件并实施运行。 ISO现有117个成员,包括117个 和地区。ISO的蕞高权力机构是每年一次的“全体大会”,其日常办事机构是中央秘书处,设在瑞士的日内瓦。中央秘书处现有170名职员,由秘书长领导。 ISO认证是干什么的? 体系认证有很多,但生活中常说的基本是ISO三体系,就是ISO9001质量管理体系认证、ISO14001环境管理体系认证、ISO45001职业健康安全管理体系认证。 ISO的主要功能是为人们制订国际标准达成一致意见提供一种机制。其主要机构及运作规则都在一本名为ISO/IEC技术工作导则的文件中予以规定,其技术结构在ISO是有800个技术委员会和分委员会。 它们各有一个主席和一个秘书处,秘书处是由各成员国分别担任,承担秘书国工作的成员团体有30个,各秘书处与位于日内瓦的ISO中央秘书处保持直接联系。

ISO27000认证体系建立和运行步骤 ISO27001标准要求组织建立并保持一个文件化的信息安全管理体系,其中应阐述需要保护的资产、组织风险管理的渠道、控制目标及控制方式和需要的保证程度。 不同的组织在建立与完善信息安全管理体系时,可根据自己的特点和具体情况,采取不同的步骤和方法。但总体来说,建立信息安全管理体系一般要经过下列四个基本步骤:信息安全管理体系的策划与准备;信息安全管理体系文件的编制;信息安全管理体系运行;信息安全管理体系审核与评审。 如果考虑认证过程其详细的步骤如下: 1. 现场诊断; 2. 确定信息安全管理体系的方针、目标; 3. 明确信息安全管理体系的范围,根据组织的特性、地理位置、资产和技术来确定界限; 4. 对管理层进行信息安全管理体系基本知识培训; 5. 信息安全体系内部审核员培训; 6. 建立信息安全管理组织机构; 7. 实施信息资产评估和分类,识别资产所受到的威胁、薄弱环节和对组织的影响,并确定风险程度; 8. 根据组织的信息安全方针和需要的保证程度通过风险评估来确定应实施管理的风险,确定风险控制手段; 9. 制定信息安全管理手册和各类必要的控制程序 ; 10. 制定适用性声明; 11. 制定商业可持续性发展计划; 12. 审核文件、发布实施; 13. 体系运行,有效的实施选定的控制目标和控制方式; 14. 内部审核; 15. 外部 阶段认证审核; 16. 外部第二阶段认证审核; 17. 颁发; 18. 体系持续运行/年度监督审核; 19. 复评审核(三年有效)。 至于应采取哪些控制方式则需要周密计划,并注意控制细节。信息安全管理需要组织中的所有雇员的参与,比如为了防止组织外的第三方人员非法进入组织的办公区域获取组织的技术机密,除物理控制外,还需要组织全体人员参与,加强控制。此外还需要供应商,顾客或股东的参与,需要组织以外的专家建议。信息、信息处理过程及对信息起支持作用的信息系统和信息网络都是重要的商务资产。信息的保密性、完整性和可用性对保持竞争优势、资金流动、效益、法律符合性和商业形象都是至关重要的。 当前,越来越多的组织及其信息系统和网络面临着包括计算机诈骗、间谍、蓄意破坏、火灾、水灾等大范围的安全威胁,诸如计算机病毒、计算机入侵、DoS攻击等手段造成的信息灾难已变得更加普遍,有计划而不易被察觉。组织对信息系统和信息服务的依赖意味着更易受到安全威胁的破坏,公共和私人网络的互连及信息资源的共享增大了实现访问控制的难度。 许多信息系统本身就不是按照安全系统的要求来设计的,所以仅依靠技术手段来实现信息安全有其局限性,所以信息安全的实现必须得到管理和程序控制的适当支持。确定应采取哪些控制方式则需要周密计划,并注意细节。信息安全管理至少需要组织中的所有雇员的参与,此外还需要供应商、顾客或股东的参与和信息安全的专家建议。

扫一扫

扫一扫